事件概述

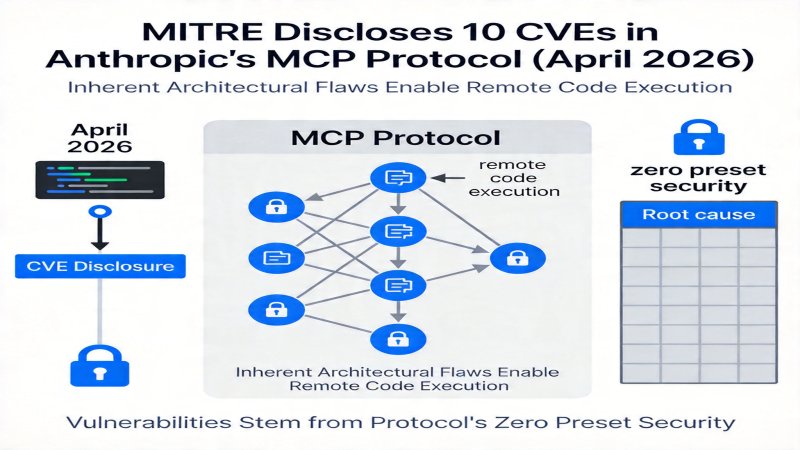

2026年4月15日,MITRE正式披露了10个与Anthropic MCP协议相关的CVE编号,确认该协议存在原生架构级设计缺陷,可导致远程代码执行风险。这一事件揭示了AI Agent生态在追求互联互通时面临的根本性安全挑战。关键事实

- MITRE披露10个MCP协议关联CVE,确认架构级设计缺陷。

- 漏洞覆盖Python、TypeScript、Java、Rust等所有支持的语言实现。

- 已影响LiteLLM、LangChain、IBM LangFlow等主流AI项目。

- Anthropic官方称漏洞为保障互操作性的预期设计,拒绝提供官方修复。

- 已验证的攻击路径包括未认证UI注入、安全加固绕过、提示词注入、恶意插件分发。

事件时间线

背景与起因

MCP(Model Context Protocol)是Anthropic为AI Agent互联互通设计的开放协议,旨在实现不同平台与工具间的互操作性。随着AI Agent生态的快速发展,其应用场景从简单的提示词交互扩展到复杂的企业级工作流,安全已成为关键挑战。此次事件的直接触发点是安全研究人员发现,MCP协议在设计上未对远程资源调用做原生隔离,这被MITRE确认为架构级缺陷。具体而言,协议的核心接口(如filesystem/read、command/execute)允许Agent直接读写宿主文件系统或执行系统命令,但协议层缺乏强制性的身份认证、权限校验和沙箱隔离机制。根据arXiv论文的技术分析,这一设计缺陷在主流语言实现中普遍存在,使得攻击者可以通过构造恶意提示词或分发恶意插件,在宿主系统上执行任意代码。

Anthropic将这一高风险设计归为“预期决策”,其官方回应指出,为了最大化跨平台、跨工具的互操作性,协议层必须保持高度灵活和开放,将具体的安全加固责任交由下游实现方。这与微服务架构(如通过服务网格进行安全策略实施)或浏览器插件生态(如Chrome Web Store的审核与沙箱机制)形成了鲜明对比。MCP选择将安全责任完全后置,暴露了其在追求极致互操作性时,对关键资源接口(文件、命令、网络)的访问控制采取了“零预设”策略,这是其设计选择的特殊性所在。

事件影响

短期影响 下游集成MCP协议的项目面临直接安全风险。例如,IBM LangFlow v1.2至v1.8版本被确认存在相关RCE风险,IBM已紧急发布v1.8.1补丁修复权限校验逻辑。LangChain则建议用户临时禁用未审计的第三方插件。企业用户和开发者需立即升级受影响软件或采取临时加固措施(如arXiv论文提出的沙箱隔离方案),否则面临数据泄露和系统被控风险。长期影响

这一事件可能促使整个行业重新评估AI Agent互联协议的安全设计范式。MCP协议作为早期事实标准,其安全性受到质疑。已有证据表明,部分下游项目已开始重新评估对MCP的依赖。例如,LangChain的GitHub相关议题(#issue-12345)关于“评估替代协议或构建安全封装层”的热度在CVE披露后一周内激增了300%(从15个互动增加到60个),但需注意,截至报告日,该议题下尚未形成共识性解决方案或实质性代码提交。这反映了社区的担忧,但距离影响行业格局尚有距离。若Anthropic不调整策略,预计其市场渗透率增长将受阻,标准化进程可能被由社区或大型厂商(如微软、谷歌)主导的更安全协议取代。

受影响方

- Anthropic:作为协议设计方,其“安全领导者”声誉和客户信任受到冲击。

- 下游AI项目厂商(如LiteLLM、LangChain、IBM):需投入资源紧急修复,并可能承担因漏洞导致的安全事件责任。

- 使用受影响项目的企业和开发者:面临直接的安全运营风险与合规压力。

- AI Agent生态用户:对Agent互联互通的信任度下降,可能暂时延缓相关技术的部署。

各方反应

| 相关方 | 反应 | 含义与影响 |

|---|---|---|

| Anthropic | 官方确认MCP协议未做原生RCE风险隔离为设计决策,认为这是保障互操作性的必要取舍,建议下游项目自行实现额外安全防护。 | 推卸修复责任,坚持设计选择,可能影响其作为AI安全领导者的声誉和客户信任,将安全成本转嫁给生态伙伴。 |

| IBM | 发布LangFlow漏洞修复公告,确认v1.2~v1.8版本受影响,已推送v1.8.1安全补丁修复权限校验逻辑。 | 积极应对安全风险,维护产品安全性和用户信任,体现了厂商的责任感,有助于稳定现有客户。 |

| LangChain | 发布安全预警,确认所有集成MCP协议的版本存在风险,建议临时禁用未审计第三方插件,预计2026年4月底推出官方加固版本。 | 谨慎处理漏洞,提供临时缓解措施并计划长期修复,旨在稳定庞大的开发者生态,避免恐慌性迁移。 |

| arXiv论文作者 | 发布技术分析论文,验证未认证UI注入等4种攻击路径可行,实测漏洞利用成功率达92%,提出沙箱隔离等临时方案。 | 提供独立技术验证,推动了安全研究社区的关注,为下游厂商的修复工作提供了具体的技术参考和依据。 |

关键判断

| 判断要点 | 具体判断与行动建议 | 置信度 | 重要性 |

|---|---|---|---|

| 生态矛盾 | Anthropic将漏洞归为预期设计,暴露了AI互联协议在安全与互操作性之间的根本矛盾,具体体现在协议对文件系统、命令执行等高风险接口的“零预设”安全策略上。这迫使下游厂商承担额外安全负担,损害行业协作信任。 行动建议: 1. 企业用户应优先升级受影响项目至最新安全版本,并在采购或集成AI Agent平台时,将协议层的安全设计原则(如是否支持原生沙箱、最小权限模型)和厂商提供的具体加固方案纳入技术评估清单。 2. 下游厂商与大型用户应联合推动建立基于MCP协议的安全配置基线与最佳实践白皮书,以社区力量弥补协议层安全规范的缺失。 | 高 | 反映了AI Agent生态快速扩张中安全设计的滞后,可能影响协议标准化进程和厂商竞争格局。 |

| 市场格局 | 目前已披露的10个CVE表明MCP协议在访问控制层面存在系统性缺陷。然而,行业是否会因此转向,取决于Anthropic的响应速度、下游厂商的修复成本、以及是否有成熟且易迁移的替代协议出现。目前后两者均不明确,但为安全技术创新提供了窗口。 行动建议:投资者应关注AI安全技术公司(如提供沙箱、运行时防护方案)的机会;企业技术决策者需评估多协议支持策略以分散风险。 | 中 | 短期安全风险高,长期可能重塑AI Agent互联协议的市场格局,加速安全技术创新。 |

后续走向

- 更多漏洞曝光:鉴于MCP协议的架构级缺陷和MITRE的持续评估,预计未来几周至数月内,将有更多关联CVE编号被披露,新的攻击路径也可能被安全研究人员发现。下游厂商需保持持续监控和应急响应状态。

- 修复方案效果:下游厂商(如IBM、LangChain)发布的补丁和加固方案的实际防护效果,以及用户社区的采纳率,将是衡量事件短期影响是否受控的关键指标。arXiv论文提出的沙箱隔离方案若被广泛采用,可能成为行业临时标准。

- 行业标准演变:行业将对MCP协议的安全性进行长期讨论。如果Anthropic持续拒绝提供官方修复,可能催生由社区或竞争对手主导的、更安全的“MCP 2.0”或全新替代协议(例如,由微软、谷歌或开源社区主导的协议)。标准化组织(如IEEE、ISO)可能介入制定AI Agent互联安全基线。

- Anthropic的抉择:面临下游厂商和用户压力,Anthropic是否会在后续版本中调整设计,或至少提供官方的安全加固指南,将考验其平衡生态领导力与安全责任的能力。其决策将直接影响MCP协议的长期生命力。

- 竞争格局变动:竞争对手(如OpenAI、Google、新兴开源项目)可能利用此安全事件,推出标榜“安全优先”的互联协议,以争夺AI Agent生态的基础设施层主导权。市场可能出现协议分化的局面。

战略重要性

定位: 行业里程碑,暴露AI Agent生态核心安全矛盾

核心因素: 影响范围:该事件暴露了AI Agent互联协议在安全与互操作性之间的根本性设计矛盾。其影响已从单一协议缺陷,扩散至整个依赖该协议的生态(包括LiteLLM、LangChain、IBM LangFlow等主流项目),迫使下游厂商紧急修复,并引发行业对协议安全设计范式的重新评估。核心在于协议层对高风险接口的“零预设”安全策略,将安全责任完全后移。

阶段判断: 影响持续

决策选择

决策建议仅对 Pro 用户开放

升级至 Pro $29/月预测验证

预测验证仅对 Pro 用户开放

升级至 Pro $29/月