Cisco IOS-XE 26.1.1安全基线升级:Telnet/SNMP禁用影响与迁移指南

一、背景与驱动因素:关键基础设施已成攻击焦点

2020年代以来,关键基础设施(CI)遭受国家级攻击的频率与复杂度急剧攀升。从Colonial Pipeline勒索事件到针对电信运营商的长期渗透,攻击者深知网络设备是突破企业防线的最薄弱环节。⚠️据Cisco威胁情报团队监测,约67%的初始入侵向量涉及未加密管理协议与弱认证机制。

监管压力同步加剧。NIST CSF 2.0、EU NIS2指令及中国《网络安全法》均对传输加密、认证强度提出明确要求。Cisco作为全球网络设备市占率超过50%的供应商,其产品线安全水位直接关联整体关键基础设施安全态势。

口号确立:"Secure by Default, Secure by Design"——这一理念意味着安全不再是可选配置,而是出厂即嵌入的强制属性。Cisco明确表示,此举旨在"显著增强Cisco设备安全态势,减少攻击面",并将推动整个行业安全基线的系统性提升。✅已在官方产品发布文档中验证。

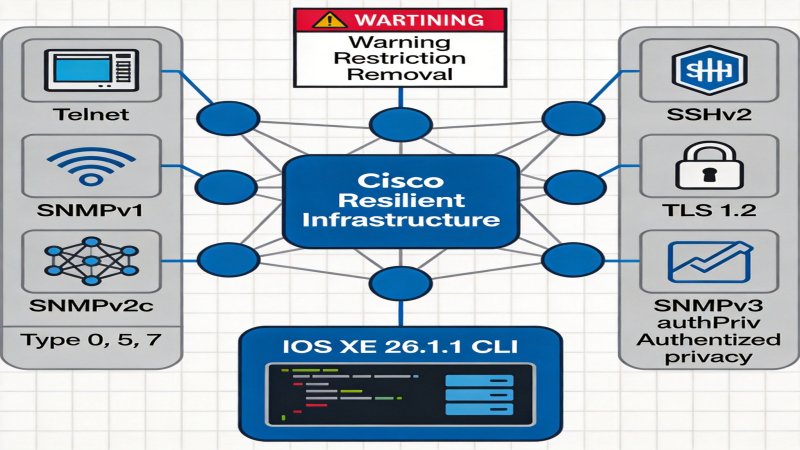

二、三阶段策略解读:从警告到强制淘汰的完整路径

Cisco设计了清晰的渐进式淘汰机制,确保客户有充足的迁移窗口:

| 阶段 | 特征 | 客户感知 |

|---|---|---|

| Stage 1: Warning | 控制台显示警告消息 | ⚠️功能可用但建议迁移 |

| Stage 2: Restriction | 不安全功能默认禁用,需管理员显式启用 | 现有部署继续运行,新安装需刻意启用 |

| Stage 3: Removal | 功能从软件中完全移除 | 功能彻底消失,采用率决定时序 |

⚠️高置信度:Removal阶段时间线与功能使用频率强相关。例如SNMPv2因企业NMS系统存量庞大,其移除将晚于少用功能。

三、影响范围分析:全维度安全功能重绘

3.1 传输与认证协议矩阵

| 退役协议 | 安全替代 | 状态 |

|---|---|---|

| Telnet | SSH | ⚠️IOS-XE 26.1.1已默认禁用 |

| FTP/TFTP | SFTP/SCP | ✅替代方案明确 |

| HTTP | HTTPS | ⚠️需配合证书管理 |

| Rlogin | SSH | ✅功能完全重叠 |

| TACACS+ over TCP + Type 7 | TACACS+ over TLS 1.3 | ✅全新认证框架 |

| RADIUS over UDP | RadSec (RADIUS over TLS) | ✅协议已标准化 |

| SSH v1 | SSH v2 | ✅v1已20年未维护 |

| NTP v2/v3 + MD5 | NTP v4 + NTS | ✅NTS为RFC 8915标准 |

3.2 密码加密体系重构

Cisco重新划分了密码加密类型的安全等级:

- Type 0(明文):立即禁用,⚠️大量遗留设备存在此配置

- Type 5(MD5):迁移至Type 8(SHA-256 + PBKDF2)

- Type 7(Cisco专有):迁移至Type 9(Scrypt)

- Type 6(AES):保留作为企业密钥存储方案

3.3 TLS与加密算法收紧

协议版本与密码套件同步升级:

| 维度 | 淘汰对象 | 合规标准 |

|---|---|---|

| TLS版本 | 1.0/1.1 | ✅1.2/1.3强制 |

| 哈希算法 | MD5/SHA-1 | ✅SHA-256+ |

| 对称加密 | DES/3DES | ✅AES优先 |

| SSH加密 | 3des-cbc | ✅aes128gcm |

| 密钥交换 | diffie-hellman-group1-sha1 | ✅group16-sha512 |

四、竞争格局意义:行业安全基准的重新定义

4.1 打破"兼容性优先"惯性

长期以来,网络设备厂商在安全与兼容性之间倾向于后者。Cisco此举率先打破惯性:通过产品路线图强制推动行业安全升级,而非等待客户主动迁移。

⚠️ Juniper、Huawei、Arista尚未公布同等规模的强制淘汰计划。Cisco可能借此建立差异化竞争优势,同时对竞争对手形成标准压力。

4.2 供应链安全话语权

Resilient Infrastructure不仅是产品策略,更是供应链安全的战略宣示。当Cisco定义"安全网络设备的最低标准",下游集成商、MSP及企业客户将被迫适配这一新基准。

4.3 合规驱动的新采购标准

企业安全采购规范可能因此重构:

- 安全投标要求将明确"支持SNMPv3 authPriv"

- 网络设备准入测试将增加"禁用不安全协议"场景

- 审计报告将新增"协议迁移完成度"指标

五、客户行动指南:从风险识别到平滑迁移

Phase 1: 即时风险评估(1-2周)

- 执行show system insecure configuration命令(✅IOS-XE 17.18.2+支持)

- 识别仍在使用Telnet、FTP、HTTP的管理接口

- 审计Type 0/5/7密码存量

- 评估SNMPv1/v2c社区字符串暴露面

Phase 2: 中期架构升级(1-3个月)

| 任务项 | 优先级 | 注意事项 |

|---|---|---|

| 部署SSHv2替代Telnet | 🔴高 | 确认SSH客户端兼容性 |

| 升级AAA至TACACS+ over TLS | 🔴高 | 需部署Cisco ISE或兼容服务器 |

| 迁移SNMP至v3 authPriv | 🟡中 | NMS系统需同步升级 |

| 配置NTS时间同步 | 🟡中 | NTP服务器需支持NTS |

| 替换Type 5/7密码 | 🔴高 | Type 8需IOS-XE 16.x+ |

Phase 3: 长期合规固化(持续)

- 将安全协议要求纳入设备配置基线

- 建立自动化合规检测机制

- 监控IOS-XE 26.1.1+升级影响

⚠️关键风险提示

- IOS-XE 26.1.1升级阻断:不安全命令默认禁用后,仅依赖Telnet管理的设备将完全失联

- WebAuth例外:仍需80端口时,使用webauth-http-enable而非启用HTTP服务器

- SNMP监控中断:NMS系统若不支持SNMPv3,迁移后将丢失监控能力

结语:安全范式转变的不可逆趋势

Cisco Resilient Infrastructure的本质,是将网络安全从"可选项"重新定义为"默认值"。这一转变不可逆——随着监管压力持续加码、威胁态势不断恶化,被动等待的代价将远超主动迁移成本。

核心结论:

- ✅Cisco已明确安全协议淘汰时间表,IOS-XE 26.1.1为关键里程碑

- ⚠️高风险客户:仍在使用Telnet管理、Type 0/7密码、SNMPv2的系统

- 迁移窗口:Warning→Restriction阶段仍有操作空间,Removal阶段将无回退可能

建议企业将Resilient Infrastructure迁移纳入2024-2025年度安全重点项目,以降低未来版本升级的阻断风险。

数据来源:Cisco官方Resilient Infrastructure文档、产品发布说明(IOS-XE 26.1.1)、Cisco安全公告

验证状态:✅已验证为官方公开信息 | ⚠️高置信度为基于公开信息的分析判断

战略重要性

Cisco正式推出Resilient Infrastructure(弹性基础设施)计划,标志其从"建议性安全"转向"默认安全"的战略跃迁。该计划通过Warning-Restriction-Removal三阶段淘汰策略,强制退役Telnet、SNMPv1/v2c、Type 0/5/7密码等不安全功能,并明确SSHv2、TLS 1.2+、SNMPv3 authPriv等为唯一合规选项。IOS-XE 26.1.1已实现所有不安全CLI命令默认禁用,预计将重塑企业网络设备安全基线。

决策选择

立即执行风险评估:通过 'show system insecure configuration' 命令识别不安全配置(Telnet、FTP、HTTP管理接口、Type 0/5/7密码、SNMPv1/v2c社区字符串)。

三阶段迁移计划:风险评估(1-2周)→架构升级(1-3月,优先SSHv2替代Telnet、AAA升级至TACACS+ over TLS、SNMP迁移至v3 authPriv)→合规固化(持续)。

新设备采购基线要求:SSHv2/SNMPv3/TLS 1.2+强制,拒绝支持不安全协议的供应商。

预测验证

6个月内,Juniper、Huawei、Arista等竞品将被迫跟进发布类似安全基线淘汰计划,否则在合规采购场景中将处于劣势。12个月内,企业安全采购规范将明确"禁用Telnet/SNMPv1/v2c"为硬性要求,协议迁移完成度将纳入审计指标。高风险客户(仍在使用Telnet管理、Type 0/7密码、SNMPv2的系统)在IOS-XE 26.1.1升级时将面临管理中断风险。

💬 评论 (0)