一、从能力罗列到场景防护:Agent安全的范式转换

AI Agent在企业中的部署不是单一场景,而是跨越外网→内网→云→端点的多个独立战场。每个战场的业务流不同、威胁模型不同、防护机制也不同。本报告基于七大Agent部署场景的业务流分析,对比Cisco、Palo Alto Networks、Fortinet在每个场景下的防护能力与缺口。

威胁模型基于OWASP Agentic Security Initiative (ASI)和Promptware Kill Chain七阶段。Kill Chain核心发现:prompt注入仅是阶段1(93.3%成功率 vs auto-approve),攻击者跨4+阶段完成目标,在7个阶段中每次都有拦截机会——前提是防护覆盖了该阶段。

二、七大场景防护对比

场景① Cloud LLM API调用(外网)

业务流:Agent→SSE/SASE→云端LLM→响应。威胁点:prompt注入、数据泄露、模型投毒。

Cisco最强:AI Defense Runtime检测200+攻击技术(45+注入技术),SSE管道内联拦截,预测性DNS防御。PANW的AIRS Runtime Firewall确定性检测+Portkey PII过滤完整但纯SaaS交付。Fortinet FortiAIGate技术架构不错(NVIDIA Nemotron+GPU加速),但FortiSASE的AI安全能力远弱于对手。

场景② 内部编码Agent(内网+外网)

业务流:IDE→编码Agent→LLM→代码→Repo。威胁点:Issue注入(Clinejection案例:GitHub Issue标题植入prompt注入→4000用户下载恶意包)、凭证继承(GTG-1002:国家级攻击者分解恶意操作为小步骤逐步执行)、恶意代码生成。

三家都有重大缺口。核心问题是「混淆代理」(Confused Deputy)——Agent持有高权限凭证但无法区分合法请求和注入指令。PANW的Koi是唯一专用方案($400M收购2026.04,产品化待验证)。Cisco的Astrix可发现NHI过度权限但无法运行时阻止滥用。Fortinet完全缺失。三家都没有恶意代码生成检测能力。

场景③ MCP工具链(内外网)

业务流:Agent→MCP Client→MCP Server→工具→数据。威胁点:工具描述注入(Agent默认信任所有tool description)、MCP Server投毒(全球15000+个MCP Server,7000+暴露在互联网)、凭证继承。

PANW领先:Portkey Gateway(万亿token/月验证)+ AIRS MCP Threat Detection + Supply Chain Defense。关键差异:Fortinet的DPI签名检测(5个appid)只能检测「有没有MCP流量」,不能检测「内容安不安全」——必要但不充分。Cisco的MCP Gateway仅外网SSE层生效,内网无等价物。工具描述注入是三家共同盲区。

场景④ Agent数据访问与DLP(内外网)

业务流:Agent→数据源→处理→输出。威胁点:越权访问、PII泄露、RAG投毒。

Fortinet内网最强:FortiOS原生DPI DLP + Enhanced DLP with OCR。PANW的Idira(ZSP+JIT)是唯一能做Agent级JIT访问控制的方案。Cisco的SASE DLP只管外网出向,内网Agent数据访问是盲区。RAG投毒是被低估的威胁——Cisco是唯一有RAG安全检测能力的。

场景⑤ Shadow AI检测(外网)

Cisco优势:AI安全分类「宪法」定义模型(LLM自动分类AI应用)+ 预测性DNS防御。Fortinet的AIAP数据库+Shadow AI可视在合规场景有优势。PANW在此场景无突出差异化。

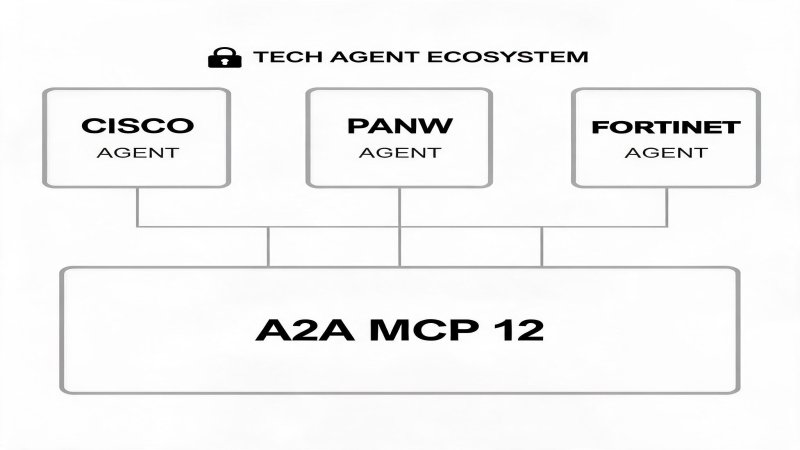

场景⑥ A2A多Agent协作(内网为主)

威胁:身份冒充、消息篡改、级联故障。McKinsey案例:信用处理Agent误分类→信用评分Agent→贷款审批Agent→高风险贷款批准。

三家的共同空白。A2A协议规范本身无安全标准(无消息签名、无身份验证、无语义完整性校验)。Fortinet的DPI签名能「看到」A2A流量但无法判断内容。级联故障遏制只有Fortinet(ASIC微分段)和Cisco(DPU防火墙)能做硬件级确定性隔离。这是下一个安全创业蓝海。

场景⑦ 运维Agent(内网)

运维Agent是权限最高、破坏力最大的Agent。三家防护都偏「发现+审计」而非「预防+遏制」。自动回滚是刚需但三家都没有。PANW的AgentiX三种运行模式(自主/半自动/人工确认)是唯一在Agent执行层面做风险分级的方案。Fortinet配置快照+回滚最接近但不是Agent级自动回滚。

三、场景覆盖差异矩阵

| 场景 | 网络位置 | Cisco | PANW | Fortinet |

|---|---|---|---|---|

| ① Cloud LLM | 外网 | ★★★★★ | ★★★★☆ | ★★★☆☆ |

| ② 编码Agent | 内网+外网 | ★★★☆☆ | ★★★☆☆ | ★★☆☆☆ |

| ③ MCP工具链 | 内外网 | ★★★★☆(外)/★★☆☆☆(内) | ★★★★★(云)/★★☆☆☆(内) | ★★☆☆☆(检测有/管控弱) |

| ④ 数据DLP | 内外网 | ★★★☆☆(外)/★★☆☆☆(内) | ★★★★☆(外)/★★☆☆☆(内) | ★★★★★(内)/★★★☆☆(外) |

| ⑤ Shadow AI | 外网 | ★★★★★ | ★★★☆☆ | ★★★★☆ |

| ⑥ A2A协作 | 内网为主 | ★★☆☆☆ | ★★☆☆☆ | ★★☆☆☆ |

| ⑦ 运维Agent | 内网 | ★★★☆☆ | ★★★☆☆ | ★★★★☆ |

四、五个关键判断

1)MCP工具链是12个月主战场:MCP Server数量爆发,工具投毒和混淆代理攻击实战化。PANW通过Portkey领先,Cisco仅外网,Fortinet只有协议层检测。

2)编码Agent是风险最高的盲区:Clinejection和GTG-1002证明攻击已实战化,三家防护远未到位。Koi是唯一专用方案但尚未产品化。

3)JIT访问是DLP场景制胜关键:Agent数据访问必须走JIT——用完即收回权限。PANW Idira唯一能做,Cisco Astrix整合中,Fortinet无方案。

4)A2A安全是下一个蓝海:协议层安全标准缺失,三家都没有内容级检测。谁能先出A2A身份验证+消息完整性+级联遏制组合方案,谁占新赛道。

5)Galileo可观测性是Cisco暗牌:Agent从试点→生产时,幻觉/偏见/成本检测变刚需。三家中只有Cisco能做,长期价值被低估。

💬 评论 (0)